要在QuickQ里启用TLS加密,核心在两步:在客户端把连接协议切换到支持TLS的模式并指定TLS端口(通常443或指定的TCP端口),以及确认服务器端已部署有效的TLS证书(比如由受信任CA签发或正确配置的自签名证书)。开启后,通过查看连接信息与证书指纹、使用openssl等工具验证握手和协议版本,就能确认流量被TLS保护。

先说清楚:TLS在VPN里到底干嘛

把TLS想像成一条加固的护栏和一把密码锁:它既把你和外界之间的“数据通道”包上一层加密,又在连接开始时做身份确认(证书),防止中间人冒充。对于QuickQ这种智能网络加速/代理工具,使用TLS可以让隧道更难被检测、篡改或窃听。

为什么要用TLS?用处一目了然

- 保密性:内容被加密,第三方看不到传输数据。

- 完整性:包的内容被验证,篡改会被发现。

- 身份验证:客户端能确认证书对应的服务器,降低被冒充的风险。

- 穿透与兼容:TLS包走443端口更容易绕过部分网络限制。

准备工作:你需要确认的三样东西

在着手之前,先确保下面这三点:

- QuickQ客户端版本支持TLS或支持基于TLS的传输协议(比如TLS over TCP、HTTPS隧道、或使用TLS封装的自定义协议)。

- 服务器端已配置TLS证书(受信任CA或可接受的自签证书),并监听对应端口(常见443或自定义端口)。

- 你有权限修改客户端配置或服务器配置(自建服务器的情况)。

步骤详解:如何在QuickQ中开启TLS(通用指南)

不同版本或不同平台的QuickQ界面可能会有差别,下面按“普通用户—进阶用户—服务器运维”三个层级逐步展开。有些步骤需要你有管理员权限或能访问服务器控制面板。

一、普通用户(桌面/手机端)

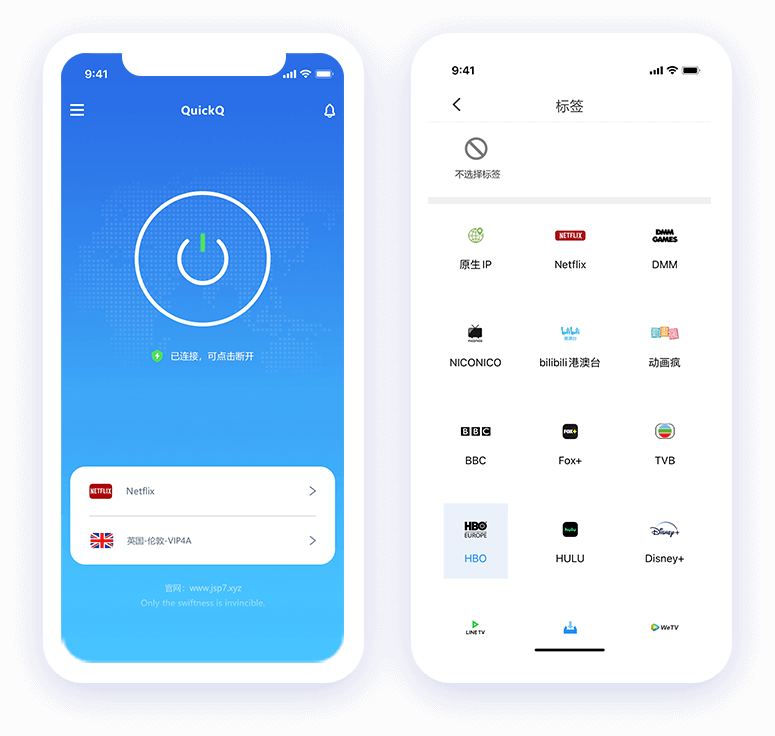

- 打开QuickQ客户端,进入“设置”或“连接”页签。

- 在协议类型或传输方式里寻找“TCP / TLS / SSL / HTTPS”等选项。常见标签:Protocol、Transport、Encryption。

- 选择支持TLS的项:比如“TCP+TLS”、“TLS over TCP”或“HTTPS隧道”。

- 把端口改为443或服务端指定的TLS端口(有时默认是443、8443或自定义端口)。

- 如果客户端提供“启用证书验证”或“校验证书指纹”的选项,建议开启并把服务器提供的指纹填入以防中间人攻击。

- 保存设置,断开再重连,查看连接详情(通常有连接信息或证书详情)。确认显示为TLS 1.2/1.3且证书信息正确。

二、进阶用户(需要导入证书或手动设置)

- 如果QuickQ允许导入客户端证书或CA证书:在设置里找到“证书管理”或“信任根”一项,导入提供的CA根证书或客户端证书。

- 若服务端使用自签证书,必须把该证书或其CA导入到客户端信任区,否则会提示证书无效。

- 确认TLS版本:在高级设置里选择TLS 1.3优先(若服务端支持),否则使用TLS 1.2。

- 配置SNI(服务器名称指示):如果QuickQ允许填写SNI,输入服务器绑定的主机名,这对共享IP/多域名的主机很重要。

三、如果你自己维护QuickQ服务器(服务端设置要点)

服务端不开TLS,客户端没法强制加密。服务端需要正确配置证书、监听TLS端口并对应QuickQ的传输方式。

- 申请证书:从受信任CA(比如Let’s Encrypt)拿到证书,或生成自签证书用于内部测试。

- 配置服务器程序:把证书与私钥放到对应位置,确认配置文件中启用TLS/HTTPS或TLS隧道监听。

- 监听端口:通常监听443或其他约定端口;防火墙需要开放该端口。

- 强制TLS:在服务器设置中禁止明文连接(如禁用UDP或不安全的TCP),只允许TLS封装的连接。

- 证书续期:若是Let’s Encrypt,设置自动续期任务(cron或系统服务)。

如何验证:确定连接真的用了TLS

只有看到握手和证书才算真的用了。下面给出几个常用的验证方法,包含命令行工具与客户端内查看法。

方法一:客户端的连接详情

- 大多数客户端会显示“连接类型/协议/证书信息”。如果显示TLS、SSL或证书信息,先行确认。

- 查看证书颁发者、有效期、指纹与主机名是否匹配。

方法二:使用openssl(适用于知道服务器地址和端口的情况)

命令示例(在终端/命令行执行):

| 命令 | 含义 |

| openssl s_client -connect server:443 -servername example.com -tls1_3 | 发起到server:443的TLS1.3握手,-servername用于SNI |

检查输出里的证书链、协商的TLS版本和握手细节。如果能拿到证书并看到“Protocol : TLSv1.3”或类似字段,说明握手成功。

方法三:抓包或流量观察(更专业)

- 用Wireshark抓包,看TCP流的前几包是否为TLS ClientHello/ServerHello;若是则说明是TLS握手。

- 注意不要在生产环境泄露敏感数据,抓包时尽量抓取仅用于诊断的少量数据。

常见问题与排查思路

1. 连接后仍显示未加密或报证书错误

- 检查是否导入了自签证书或CA证书;没有导入会报“证书不受信任”。

- 确认客户端与服务器的系统时间是否正确,时间不对会导致证书被视为过期或未生效。

- 若使用SNI,确认客户端发送的SNI与证书域名一致。

2. 速度变慢或掉包问题

- TLS握手会带来额外开销,尤其是首次连接。启用TLS 1.3可减少握手轮次。

- 如果使用TCP+TLS而原来是UDP,UDP到TCP可能导致性能下降(游戏实时性受影响)。评估场景选择合适的传输层。

3. 无法连接或端口被屏蔽

- 尝试换用443端口或使用混淆/伪装(如HTTPS伪装)以应对严格网络环境。

- 确认服务端防火墙和云服务安全组已开放目标端口。

安全与性能的平衡:一些建议

- 优先TLS 1.3:如果服务器支持,优先使用TLS 1.3,它更快更安全。

- 选择合适的加密套件:避免弱加密(如RC4、MD5),优先AEAD套件(比如AES-GCM或ChaCha20-Poly1305)。

- 证书管理:使用受信任CA签发的证书更省心,若用自签要管理好分发与更新。

- 证书指纹校验:对高安全性需求的连接,手动校验证书指纹能阻止证书替换攻击。

快速检查清单(便于复制粘贴)

| 检查项 | 是否完成 |

| 客户端选择支持TLS的传输 | 是/否 |

| 端口设置为TLS端口(如443) | 是/否 |

| 服务器证书已部署并有效 | 是/否 |

| 客户端信任链或证书已导入(自签证书) | 是/否 |

| 通过openssl或Wireshark验证握手 | 是/否 |

常见问答(FAQ)

问:QuickQ默认启用TLS吗?

答:这取决于QuickQ的版本与服务端配置。多数客户端不会在不知道服务器支持的情况下强制启用TLS;需要在客户端和服务器端同时配置或选择基于TLS的传输方式。

问:自签证书安全吗?我可以直接用吗?

答:自签证书在本地控制的环境里是可行的,但在公共网络中会被客户端视为不受信任,除非你把自签证书或CA导入到客户端信任区。生产环境更推荐使用受信任CA签发的证书。

问:启用TLS后能完全防止被封吗?

答:TLS能增加检测和阻断的成本,但不是万无一失。对抗流量分析和深度包检测(DPI)可能还需要混淆、伪装或其他技术配合。

最后一点随想

把QuickQ的TLS设置当成“把门换成有锁的门并加个门牌”的过程:客户端和服务器都得配合,证书、端口、协议都要匹配。遇到问题别着急,按清单一步步排查——证书、时间、SNI、端口、防火墙、日志,这些几乎囊括大多数故障原因。再提醒一句,测试环境和生产环境要分开,证书续期一定要自动化,别在关键时刻掉链子。好像还有什么没写完的,噢,别忘了把客户端和服务器都升级到支持新协议的版本,否则再多设置也徒劳。